إليكم هاتف iPhone الرسمي “المكسور الحماية” من Apple للباحثين في مجال الأمن

شوهدت هواتف Iphone المحطمة خلال COP28 في دبي، الإمارات العربية المتحدة في 30 نوفمبر 2023.

وفي عام 2019، أعلنت شركة أبل أنها ستبدأ في إرسال نسخة “خاصة” من هاتف آيفون إلى بعض الباحثين الأمنيين مصممة لاستخدامها في العثور على الثغرات الأمنية، والتي يمكن بعد ذلك إبلاغها لشركة أبل حتى تتمكن الشركة من إصلاحها. وفي عام 2020، بدأت الشركة في شحن الأجهزة، المصممة لتعطيل بعض ميزات الأمان، مما يسهل على الباحثين اكتشاف الأخطاء في نظام التشغيل iOS.

قبل ظهور هذه الأجهزة، كانت هناك مجموعة منظمة بشكل فضفاض من المتسللين والباحثين الأمنيين الذين كانوا عازمين على إزالة القيود التي فرضتها شركة Apple على أجهزة iPhone، والمعروفة باسم “jailbreakers”. وقد جاء هذا المصطلح من مفهوم كسر القيود الأمنية التي تفرضها شركة Apple – والتي يطلق عليها اسم “السجن” – على جهاز iPhone.

كانت أهداف أداة كسر الحماية في بعض الأحيان مجرد الاستمتاع بالالتفاف حول القيود، مثل التحميل الجانبي للتطبيقات غير المدرجة في متجر التطبيقات الرسمي، و- في الماضي – ببساطة تغيير خلفية iPhone قبل تمكين هذه الميزة.

على الرغم من هذه الأهداف التي تبدو غير ضارة، شنت شركة أبل حربًا ضد برامج كسر الحماية لسنوات، مما أدى إلى تثبيط الناس عن تعطيل الميزات الأمنية لأجهزة iPhone الخاصة بهم. لا تزال هناك صفحة دعم واحدة على الأقل من Apple تدعو إلى كسر الحماية “تعديلات غير مصرح بها” على نظام التشغيل iOS.

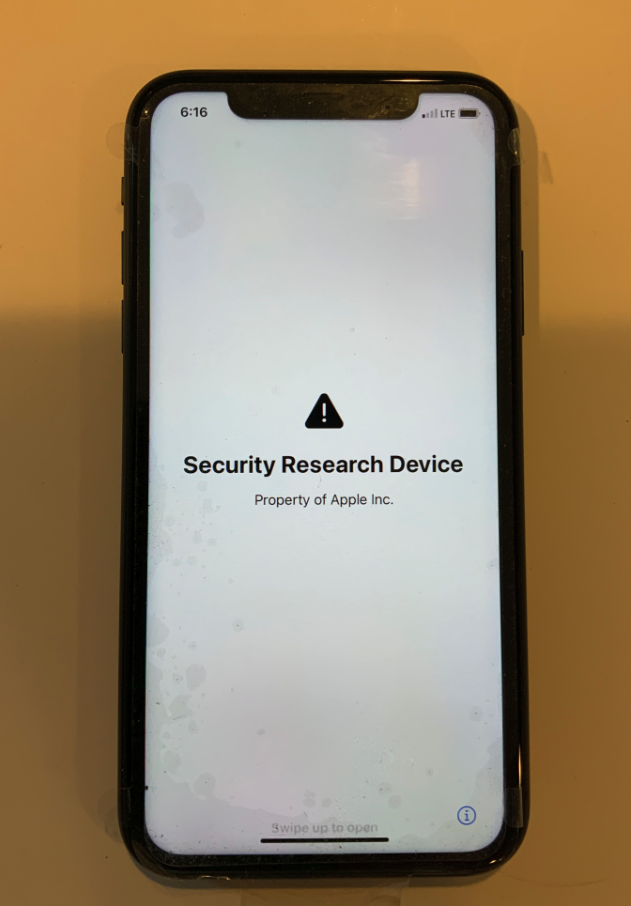

أما هذه الأيام، فيبدو أن شركة آبل قد تبنت مصطلح jailbreaking من خلال استخدامه في التعليمات الرسمية لجهاز الأبحاث الأمنية، بحسب صورة نشرت على موقع X (تويتر سابقا) بقلم الباحث الأمني جيرجيلي كالمان.

“لقد جعلنا من السهل تشغيل أدواتك الحالية على جهاز البحث الأمني. من خلال نظام cryptex الفرعي، يمكنك تحميل أدواتك جانبًا وسيتم تشغيلها بامتياز النظام الأساسي وأي استحقاق تريده،” كما تقرأ التعليمات. “يسمح هذا لبقية السياسات الأمنية بالبقاء ممكنة، مما يوفر مرونة الجهاز الذي تم كسر حمايته، مع الحفاظ على الأنظمة التي تقوم بالتحقق منها سليمة في حالة تشبه حالة العميل.”

جهاز أبحاث أمان iPhone مع ملصقات وتعليمات. (صورة: جيرجيلي كالمان)

وأدرج كالمان صورة للصندوق الذي يحمل جهاز iPhone Security Research الخاص به، وصفحة تعليمات للباحثين، وثلاثة ملصقات قال إنها داخل الصندوق.

وكتب كالمان في المنشور الذي نشره يوم الثلاثاء: “عذرًا، لم يكن هناك مقطع فيديو لفتح العلبة، ولكن إليك جهاز أبحاث الأمان من Apple مع الغنيمة التي تم تضمينها”.

من غير الواضح عدد أجهزة البحث الأمنية الموجودة بالفعل في البرية، ولم يتم توزيع سوى عدد قليل جدًا من صورها على نطاق واسع عبر الإنترنت.

ولم يستجب سكوت رادكليف، المتحدث باسم شركة آبل، لطلب التعليق عندما سأل موقع TechCrunch عن عدد هذه الأجهزة التي أرسلتها شركة آبل، وما إذا كان البرنامج قد أدى إلى زيادة في عدد نقاط الضعف التي تم الإبلاغ عنها للشركة.

أخبر كالمان موقع TechCrunch أن جهاز البحث الأمني الخاص به “مطابق” لجهاز iPhone 14 Pro. وأضاف أن الاختلاف الوحيد هو أنه يوجد في الجزء السفلي من الشاشة المقفلة عبارة “جهاز البحث الأمني” ورقم هاتف Apple، من المفترض أن يتم الإبلاغ عنه في حالة ضياعه.

وبصرف النظر عن ذلك، قال كالمان إن هناك علامة خاصة على الصندوق تقول “لا تقم بإزالة” و”ملكية شركة Apple Inc”، بالإضافة إلى الرقم التسلسلي، الذي تشير إليه شركة Apple على موقعها على الإنترنت.

وقبل منشور كالمان يوم الثلاثاء، يبدو أنه لم يكن هناك سوى منشور مدونة واحد فقط أظهر صورًا لجهاز بحث أمني، تم نشره في عام 2022.

جهاز أبحاث أمان iPhone. (الصورة: هويت ذ م م)

كان إطلاق برنامج جهاز البحث الأمني، جزئيًا على الأقل، استجابة لانتشار نماذج iPhone الأولية – التي تسمى تقنيًا أجهزة “المدمجة المطورة” – التي كان المتسللون وجامعو الأجهزة يشترونها ويبيعونها في سوق سرية.

هذه الأجهزة “المدمجة” هي في الأساس أجهزة iPhone لم تمر بعملية الإنتاج الكاملة، أو تم استخدامها سابقًا داخليًا في شركة Apple لاختبار الميزات، ولم يكن من المفترض أبدًا أن ينتهي بها الأمر في أيدي المستهلكين. على هذا النحو، تحتوي هذه الأجهزة على عدد أقل من ميزات الأمان والقيود النموذجية الموجودة في أجهزة iPhone العادية. وهذا ما جعلها جذابة بشكل خاص للباحثين في مجال الأمن: فهذه الأجهزة تسهل على المتسللين العثور على الأخطاء في كود iPhone الأكثر حراسة.

ولهذا السبب يمكن أن تكلف هذه الأجهزة آلاف الدولارات، ولهذا السبب قامت شركة Apple باتخاذ إجراءات صارمة ضد هذه السوق الرمادية – بالإضافة إلى تقديم أجهزة البحث الأمنية البديلة.